Легкий доступ к VPN в России через наш Телеграмм-бот:

|

16 компаний стали жертвами шифратора, который пополнил ряды киберпреступников.

В марте в киберпространстве появилась новая программа-вымогатель Eldorado, которая специализируется на атаках VMware ESXi и Windows. С момента своего дебюта группировка Eldorado успела поразить 16 жертв, большинство из которых находятся в США и работают в секторах недвижимости, образования, здравоохранения и производства.

Group-IB активно отслеживала деятельность Eldorado и заметила, что операторы продвигают свой сервис на форуме RAMP, стремясь привлечь квалифицированных партнеров для участия в программе. Также группировка ведет сайт с утечками данных, хотя на момент написания сайт недоступен.

Eldorado – вымогательское ПО на языке Go, способное шифровать платформы Windows и Linux с помощью двух различных вариантов, которые имеют много общих черт. Специалисты получили от разработчиков шифровальщик, который сопровождался руководством пользователя, где указывалось, что доступны 32/64-битные версии для гипервизоров VMware ESXi и Windows.

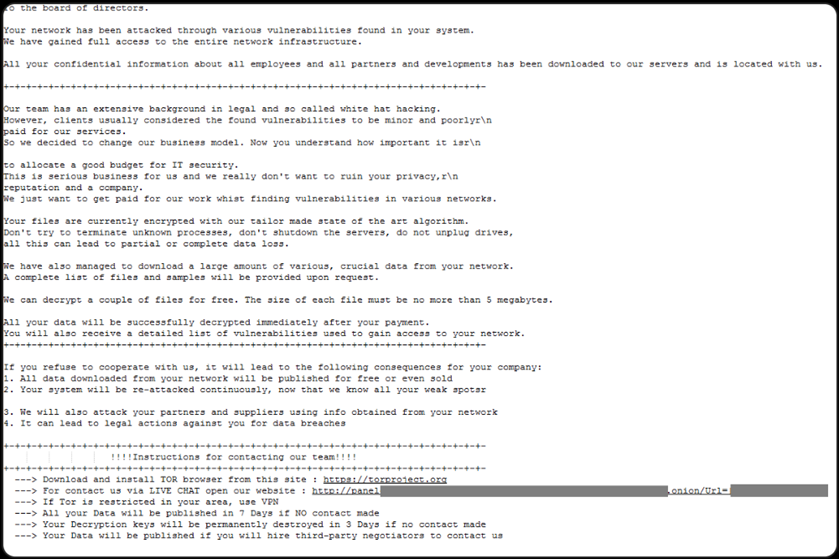

Eldorado использует алгоритм ChaCha20 для шифрования и генерирует уникальные 32-байтовые ключи и 12-байтовые одноразовые номера (Cryptographic nonce) для каждого заблокированного файла. Ключи и nonce затем шифруются с помощью RSA со схемой оптимального асимметричного шифрования (OAEP). После шифрования файлы получают расширение «.00000001», а в папках Documents и Desktop появляются записки с выкупом под названием «HOW_RETURN_YOUR_DATA.TXT».

Лучший VPN-прокси для России доступен через наш Телеграмм-бот:

|

Записка о выкупе Eldorado

Eldorado также шифрует сетевые ресурсы, используя протокол SMB для максимального ущерба, и удаляет теневые копии томов на скомпрометированных машинах Windows, чтобы предотвратить восстановление. При этом вредоносное ПО пропускает файлы DLL, LNK, SYS и EXE, а также файлы и каталоги, связанные с загрузкой системы и базовой функциональностью, чтобы не сделать систему неработоспособной.

Программа настроена на самоуничтожение по умолчанию для предотвращения обнаружения и анализа. Партнеры могут настраивать свои атаки, например, указывая, какие каталоги шифровать, пропуская локальные файлы, нацеливаясь на сетевые ресурсы в определенных подсетях и предотвращая самоуничтожение вредоносного ПО. На платформе Linux возможности настройки ограничиваются выбором каталогов для шифрования.

Специалисты Group-IB подчеркивают, что угроза от Eldorado является новой и независимой операцией, которая не возникла в результате ребрендинга другой группировки. Несмотря на относительную новизну, Eldorado быстро продемонстрировал свою способность наносить значительный ущерб данным, репутации и непрерывности бизнеса своих жертв.

Для защиты от атак специалисты рекомендуют:

- применять многофакторную аутентификацию (MFA) и решения на основе учетных данных;

- использовать средства обнаружения и реагирования на конечных устройствах (EDR);

- регулярно делать резервные копии данных;

- использовать аналитические системы на базе ИИ и методы анализа вредоносного ПО для обнаружения и реагирования на вторжения в режиме реального времени;

- своевременно устанавливать обновления безопасности и проводить обучение сотрудников для распознавания и сообщения о киберугрозах;

- ежегодно проводить технические аудиты;

- поддерживать цифровую гигиену;

- не выплачивать выкуп, так как это редко гарантирует восстановление данных и может привести к новым атакам.

Придерживаясь указанных рекомендаций, компании могут существенно снизить риск стать жертвой новых и все более изощренных атак вымогателей.

Невидимка в сети: научим вас исчезать из поля зрения хакеров.

Подпишитесь!

Топ VPN сервис — это не просто модный термин; это реальная необходимость для пользователей, которые хотят обеспечить свою безопасность и конфиденциальность в интернете. Выбор качественного VPN может значительно улучшить ваше онлайн-опыт, позволяя вам безопасно серфить в интернете, обходить блокировки и защищать свои данные.

Топовые VPN используют современные протоколы шифрования, такие как AES-256, что обеспечивает высокий уровень защиты данных от перехвата.

Многие из лучших VPN-сервисов придерживаются политики отсутствия логов (no-logs policy), что означает, что они не хранят информацию о действиях пользователей. Это обеспечивает дополнительную конфиденциальность.

Топовые VPN-сервисы предлагают надежную техническую поддержку, включая круглосуточный чат и подробные руководства по настройке.